美导弹防御系统安全审计:无加密无双重认证 28年漏洞未修补

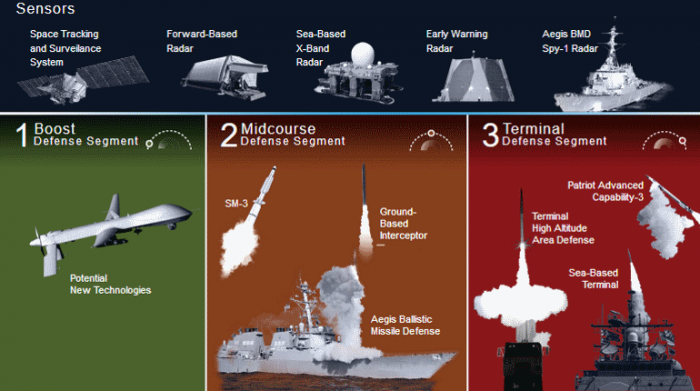

来源:cnBeta.COM2019.06.20美国国防部总督察长室(DOD IG)近日披露了美国弹道导弹防御系统(BMDS)的安全审计,其中对网络安全的相关描述写道:“没有数据加密、没有防病毒程序、没有多因素身份认证机制,28年的陈旧漏洞至今仍未修补。”BMDS是美国国防部计划通过发射弹道导弹拦截敌方核弹来保护美国领土的计划。在审计报告中,DOD IG官员对BMDS中的导弹防御局(MDA)存放的弹道导弹站点进行了随机调查。

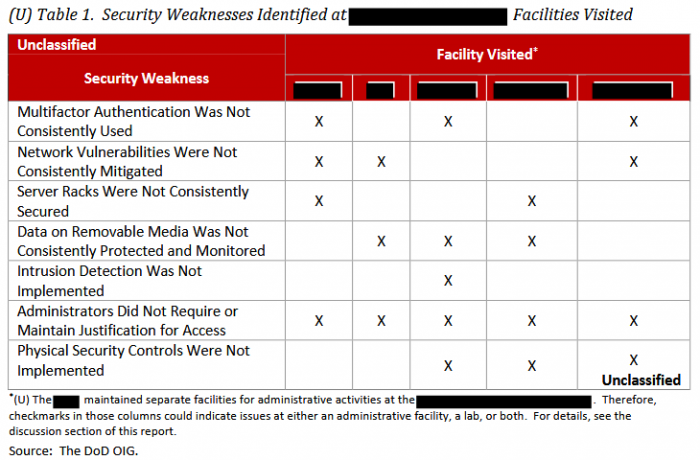

在这份安全审计报告中得出的结论是:“陆军、海军和MDA都没有保护网络和系统来处理、存储和运输BMDS技术信息。”审计人员发现了几个比较严重的问题,其中最大的就是尚未部署多因素身份验证。

在正常情况下,任何新的MDA员工都会收到用于访问BMDS网络的用户名和密码。随着新员工进入新工作岗位,他们还会收到一张公共访问卡(CAC)。通常他们必须将CAC和密码配合使用,并将其作为第二因素身份验证。而且正常程序表明,所有新的MDA工作人员必须在雇用后的两周内使用多因素身份验证。

但在这份审计报告中在随机抽查的5个站点中,调查人员发现有3个站点内的很多用户并没有启用多因素身份验证,并且仍然使用他们的用户名和密码来访问BMDS的网络。一位用户在没有卡提供保护的情况下访问了BMDS数据七年,在一个MDA网站上,调查人员表示他们还发现网络从未配置为支持多因素身份验证。

缺乏多因素身份验证意味着员工容易受到网络钓鱼攻击,这些攻击可以收集密码并允许攻击者远程或本地访问BMDS系统而不会出现进一步的安全挑战(第二个身份验证因素)。

更令人担忧的是,DOD IG审计人员发现在他们访问的5个站点中,有3个站点的IT管理员并未安装应用安全补丁,导致计算机和相邻网络系统容易受到远程或本地攻击。调查人员发现很多2016、2013年已经修复的漏洞并未及时安装更新,甚至1990年的漏洞仍未修复。

热门文章

七一将临,过去几周网络黑客攻击暴增30%

在建党100周年来临之际,创宇盾将为包括党、政、军、事业单位、教育、医疗等重点客户提供免费网络安全保障服务。

FBI 向托管 Cyclops Blink 恶意软件的僵尸网络服务器发起了行动

美国联邦调查局(FBI)透露,该机构于今年 3 月发起了针对 GRU 控制的大型僵尸网络的专项行动。在获得加利福尼亚和宾夕法尼亚两州法院的授权后,FBI 清理了存在于指挥和控制服务器(C2S)上的所谓 Cyclops Blink 恶意软件,从而切断了其与受感染设备的连接。

Meta 在新报告中提及黑客组织发布虚假的“乌克兰军队投降”信息

根据Meta(Facebook的母公司)的一份新的安全报告,一个与白俄罗斯有关的黑客组织试图入侵乌克兰军事人员的Facebook账户,并从黑客账户发布视频,谎称乌克兰军队投降。这场黑客行动之前被安全研究人员称为”Ghostwriter”,是由一个名为UNC1151的组织实施的,该组织在Mandiant进行的研究中与白俄罗斯政府有关。

关注知道创宇云安全

获取安全动态