黑客利用恶意软件 Tardigrade 攻击生物制造设施

来源:知道创宇2021.11.29

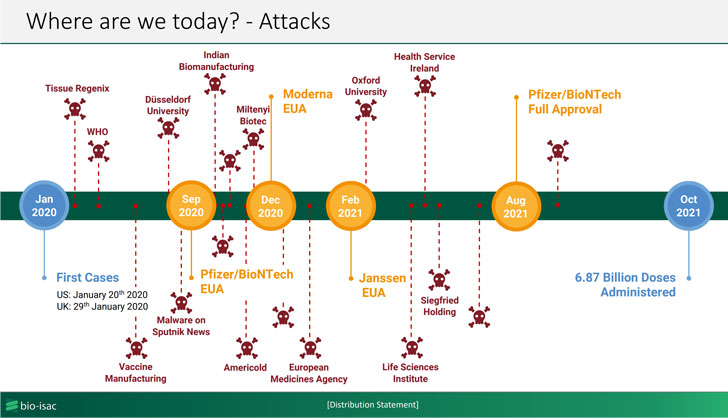

今年,借助一个叫做 Tardigrade 的恶意软件装载器,一个 APT攻击了 两家生物制造公司。

生物经济信息共享与分析中心(BIO-ISAC)发布了一份公告,其中指出,恶意软件正在整个行业中广泛传播,它们的目的可能是盗窃知识产权,保证持续性,并用勒索软件感染系统。

今年春天,一家不知名的生物制造设施被勒索软件攻击,BIO-ISAC 随后开始进行调查。该公司表示,Tardigrade 是一种复杂的恶意软件,具有“高度自主性和变形能力”。2021年10月,这个恶意软件被用来攻击第二个实体。

这些“快速扩散”的入侵行为还不知道背后主使者是哪个攻击者或某个国家,但该机构告诉 The Hill ,这些行为与之前一个与俄罗斯的黑客组织的攻击行为相似。

Tardigrade 通过钓鱼邮件或受感染的 USB 驱动器传播,是 SmokeLoader 的一个高级分支。 SmokeLoader 是一个基于 windows 的后门,由一个名为 Smoky Spider 的组织操作,早在2011年就可以在地下市场上销售,SmokeLoader 拥有捕捉击键、通过受损网络横向移动以及升级特权的能力。

此外,该恶意软件还充当了额外恶意软件有效载荷的入口点,即使在与其C2服务器断开连接以实施其恶意攻击的情况下,该恶意软件也能自主运行。

生物制造行业的企业最好进行一下软件更新,加强网络分割,并测试关键生物基础设施的离线备份,以减轻黑客攻击带来的影响。

”由于变形行为,这种恶意软件极难检测到。”研究人员表示,对关键人员的企业计算机保持警惕非常重要。他们补充说,“该领域的许多机器使用的是过时的操作系统。”

热门文章

七一将临,过去几周网络黑客攻击暴增30%

在建党100周年来临之际,创宇盾将为包括党、政、军、事业单位、教育、医疗等重点客户提供免费网络安全保障服务。

FBI 向托管 Cyclops Blink 恶意软件的僵尸网络服务器发起了行动

美国联邦调查局(FBI)透露,该机构于今年 3 月发起了针对 GRU 控制的大型僵尸网络的专项行动。在获得加利福尼亚和宾夕法尼亚两州法院的授权后,FBI 清理了存在于指挥和控制服务器(C2S)上的所谓 Cyclops Blink 恶意软件,从而切断了其与受感染设备的连接。

Meta 在新报告中提及黑客组织发布虚假的“乌克兰军队投降”信息

根据Meta(Facebook的母公司)的一份新的安全报告,一个与白俄罗斯有关的黑客组织试图入侵乌克兰军事人员的Facebook账户,并从黑客账户发布视频,谎称乌克兰军队投降。这场黑客行动之前被安全研究人员称为”Ghostwriter”,是由一个名为UNC1151的组织实施的,该组织在Mandiant进行的研究中与白俄罗斯政府有关。

关注知道创宇云安全

获取安全动态