热门文章

创宇盾启航版发布——即日起可免费接入!

身为小微企业,你是否还在为一年上万的防护服务费用发愁? 业务好不容易有点起色,安全、合规哪哪都要投入。 别着急,你的烦恼我们感同身受,因为我们也是这样摸爬滚打一路走过来的。 每一份创业梦想都值得被精心守护!

通行证账号登录安全加固升级通知

对于触发安全策略的账号要求进行二次认证,由此带来的不便敬请谅解。

[公告]4月12日株洲联通机房割接通知

接湖南联通通知,将于北京时间2024-04-12 00:00至2024-04-12 04:00对株洲联通机房进行割接维护,涉及 IP段 119.39.205.0/25、2408:8752:100:4:0:1::/96。

关注知道创宇云安全

获取安全动态

- Windows SMB v1 远程代码执行漏洞(CVE-2020-1301)

2020年06月09日,微软官方发布了 SMB v1 远程代码执行漏洞的风险通告,该漏洞编号为 CVE-2020-1301。

scanv2020-06-12 - 任天堂就账号被黑事件发布最新声明:共有 30 万账号被入侵

在过去几个月时间里,任天堂被黑客入侵的用户账号数量几乎翻了一番。

知道创宇2020-06-11  遭遇勒索软件攻击 本田暂停工厂生产并关闭办公室

遭遇勒索软件攻击 本田暂停工厂生产并关闭办公室据外媒报道,本田的全球业务受到了勒索软件攻击,这家日本汽车制造商仍在努力让一切恢复正常。

知道创宇2020-06-11 微软6月补丁日多个产品高危漏洞

微软6月补丁日多个产品高危漏洞2020年6月,微软共发布了129个漏洞的补丁程序,其中,包括Microsoft SharePoint Server、Windows Shell、Windows OLE、LNK、Windows系统、Windows浏览器、VBScript、ChakraCore等脚本引擎中的11个漏洞被微软官方标记为紧急漏洞。

scanv2020-06-10- 印度IT公司7年入侵1万多电邮账户 多国政要被殃及

据路透社报道,一家鲜为人知的印度IT公司为客户提供黑客服务,在7年时间里对全球超过1万个电子邮件账户进行入侵。

知道创宇2020-06-10 - 商业服务巨头Conduent遭Maze勒索软件攻击

Maze勒索软件运营商声称已经成功攻击了商业服务巨头Conduent,他们窃取了其网络上未加密的文件并攻破加密设备。

知道创宇2020-06-08  WebSphere远程代码执行漏洞(CVE-2020-4450)

WebSphere远程代码执行漏洞(CVE-2020-4450)2020年6月5日,IBM官方发布通告修复了WebSphere Application Server(WAS)中的远程代码执行(CVE-2020-4450)漏洞,此漏洞由IIOP协议上的反序列化造成,未经身份认证的攻击者可以通过IIOP协议远程攻击WAS服务器,在目标服务端执行任意代码,获取系统权限,进而接管服务器。

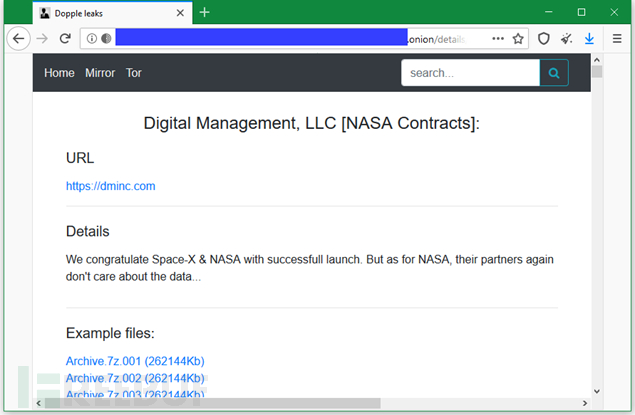

scanv2020-06-05 SpaceX火箭发射成功,勒索团伙入侵其IT供应商内网并留下祝贺信息

SpaceX火箭发射成功,勒索团伙入侵其IT供应商内网并留下祝贺信息SpaceX和美国宇航局NASA首次载人火箭发射成功后不久,勒索团伙DopplePaymer即刻宣布入侵了NASA IT供应商之一DMI的内网。

知道创宇2020-06-05