李晨:在线教育行业等级保护实践(附PPT)

来源:知道创宇2020.10.092020疫情引爆了在线新经济。疫情流量之下,在线新经济企业如何落地自身网络安全建设?8月知道创宇“产业安全大咖说”,邀6位大咖为您共同揭晓答案。

本文是第4位大咖李晨的分享

关于李晨

清流派创始人,6年网络安全行业经历,曾在绿盟任职,先后在三家公司担任安全负责人,主要研究教育企业的安全体系建设。

教育行业的等保需求

1)合规性需求

根据《网络安全法》与教育部出台的《教育移动互联网应用程序备案管理办法》,要求在线教育企业完成教育移动应用备案,同时完成ICP备案与等级保护备案。其中,对于移动安全的需求是合规性中最迫切的一个需求。

2)业务性需求

互联网教育与高等院校、其他教育企业等合作时需要有业务对接,此时等级保护便成为业务互信的“敲门砖”。

3)自身安全性需求

通过等级保护基本要求,完成安全工作所需的基本建设要求如应用安全、网络安全、系统安全、数据安全等。

等级保护的基本流程

等级保护的基本流程包括定级备案、进场测评、整改复测、获取报告。首先由信息安全专家进行定级,备案完成后进行进场测评,由第三方检测机构进行等级保护测评,并提出需整改的问题清单。对相应问题进行整改、复测后,由第三方检测机构提交等保报告,需达到一定分值才能视为合规,提交公安部后获取等保备案证明。

等保2.0相关的国家标准包括:

- GBT22239-2019 《信息安全技术 网络安全等级保护基本要求》

- GBT25070-2019 《信息安全技术 网络安全等级保护安全设计技术要求》

- GBT28448-2019 《网络安全等级保护测评要求》

定级备案

在定级备案阶段需提交备案清单,其中三级备案清单包括:

1)《信息系统安全等级保护备案表》

2)《信息系统安全等级保护定级报告》

3)《网络与信息安全承诺书》

4)《信息安全等级保护备案证明使用承诺书》

5)《网络安全等级保护应急联系登记表》

6)企业资质相关证件复印件各一份(营业执照、身份证、委托书)

7)业务系统拓扑图

8)专家评审意见与专家资质证明(至少一位高级)

9)公司房产证、租赁合同

10)系统服务器所在地说明

11)备案系统使用端说明

12)视频管理规范

在填写以上材料时,需要着重注意以下信息的填写:

1)《信息系统安全等级保护定级报告》

需包含用户数量、活跃用户数、数据量级、用户信息采集描述等信息。

2)业务系统拓扑图

需包含逻辑拓扑、系统名称、IP地址信息、终端使用情况等信息。

3)系统服务器所在地说明

需包括服务器所在地情况说明,合同或托管协议(IDC、云),IDC、云的等保证明,以及IDC、云的测评报告(有效期内)。

4)备案系统使用端说明

需说明使用端为Web端、App端、PC端中的一种或几种。

5)视频管理规范

需包含录播课程的检查情况,直播老师的监管、涉黄涉暴等突发问题的应急方案。

进场测评

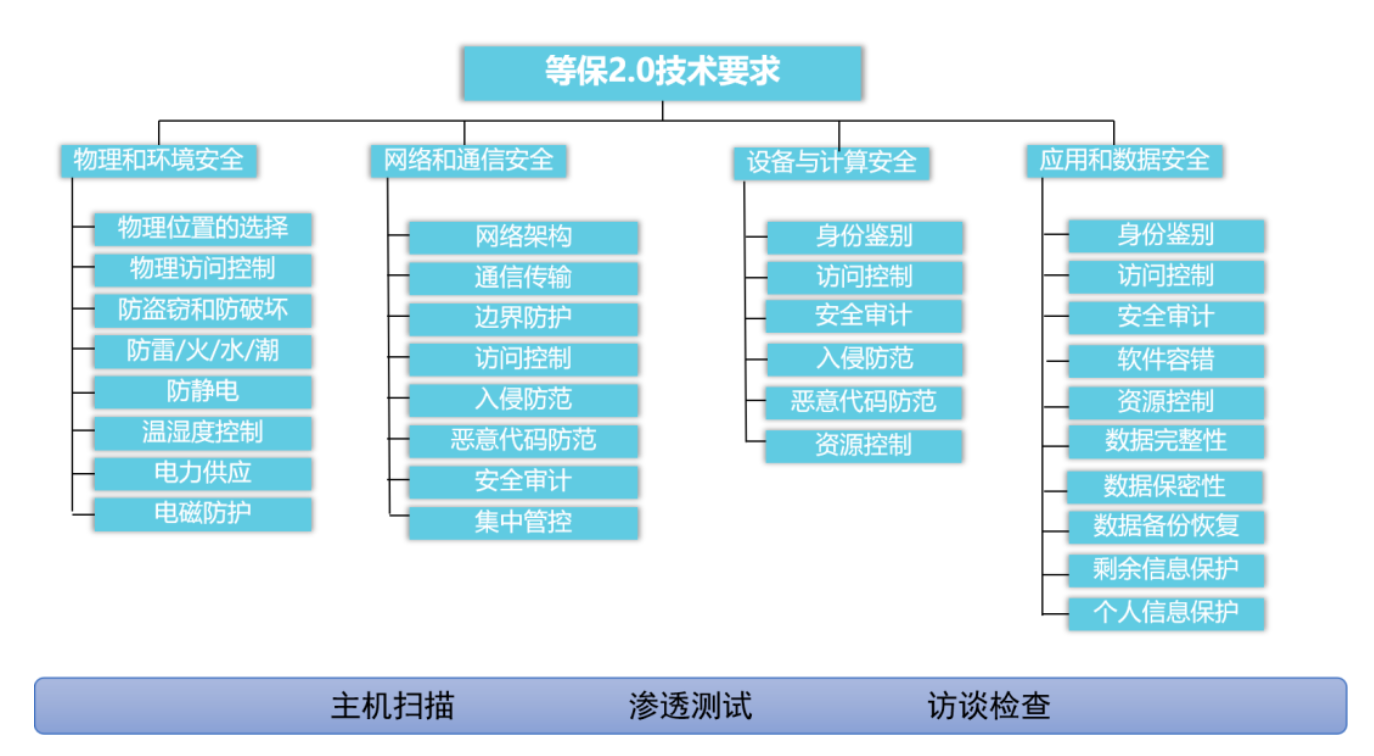

等保2.0要求物理和环境安全、网络和通信安全、设备与计算安全、应用和数据安全,进场测评的方式主要为主机漏洞扫描、渗透测试和访谈检查。

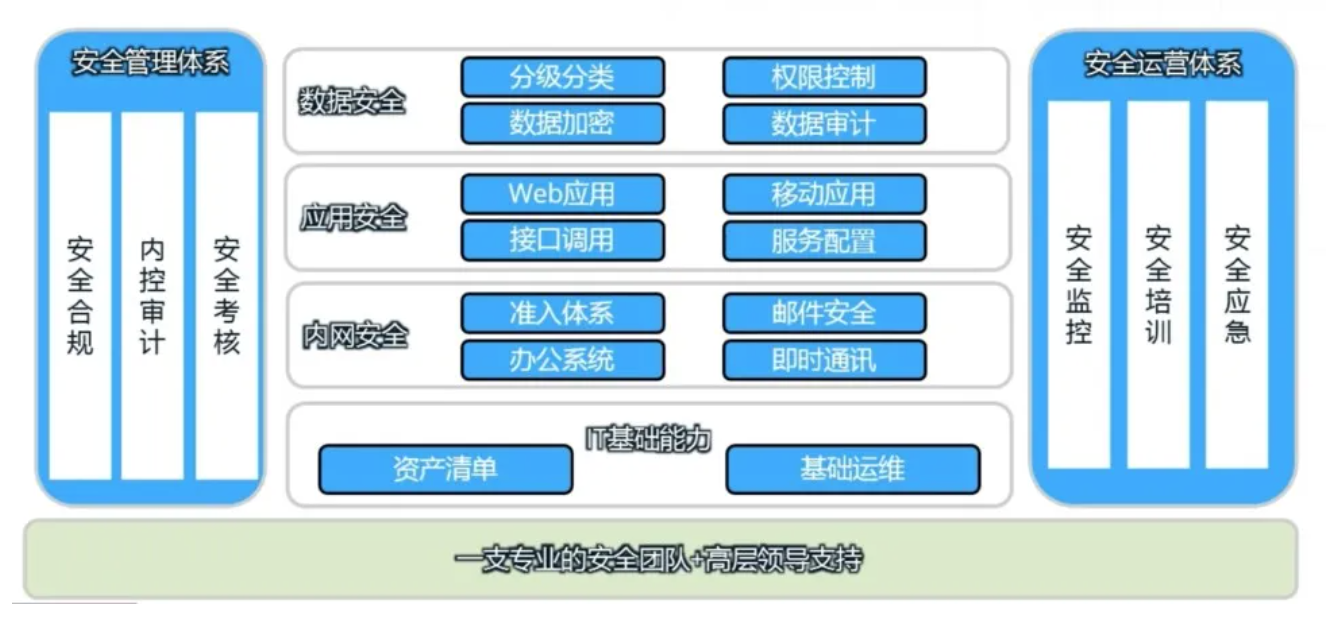

为了完善等级保护的要求,我们对整体的信息安全做了规划。在这一体系框架中,一支专业的安全团队及高层领导的支持是最为首要的条件。而IT基础能力则是安全能力的基础,如果IT能力和运维能力不达标,安全能力便会受限。

IT基础能力之上分别是内网安全、应用安全、数据安全。同时,安全管理体系和安全运营体系也是必不可少的部分。

等保2.0技术要求

信息安全体系框架

整改复测

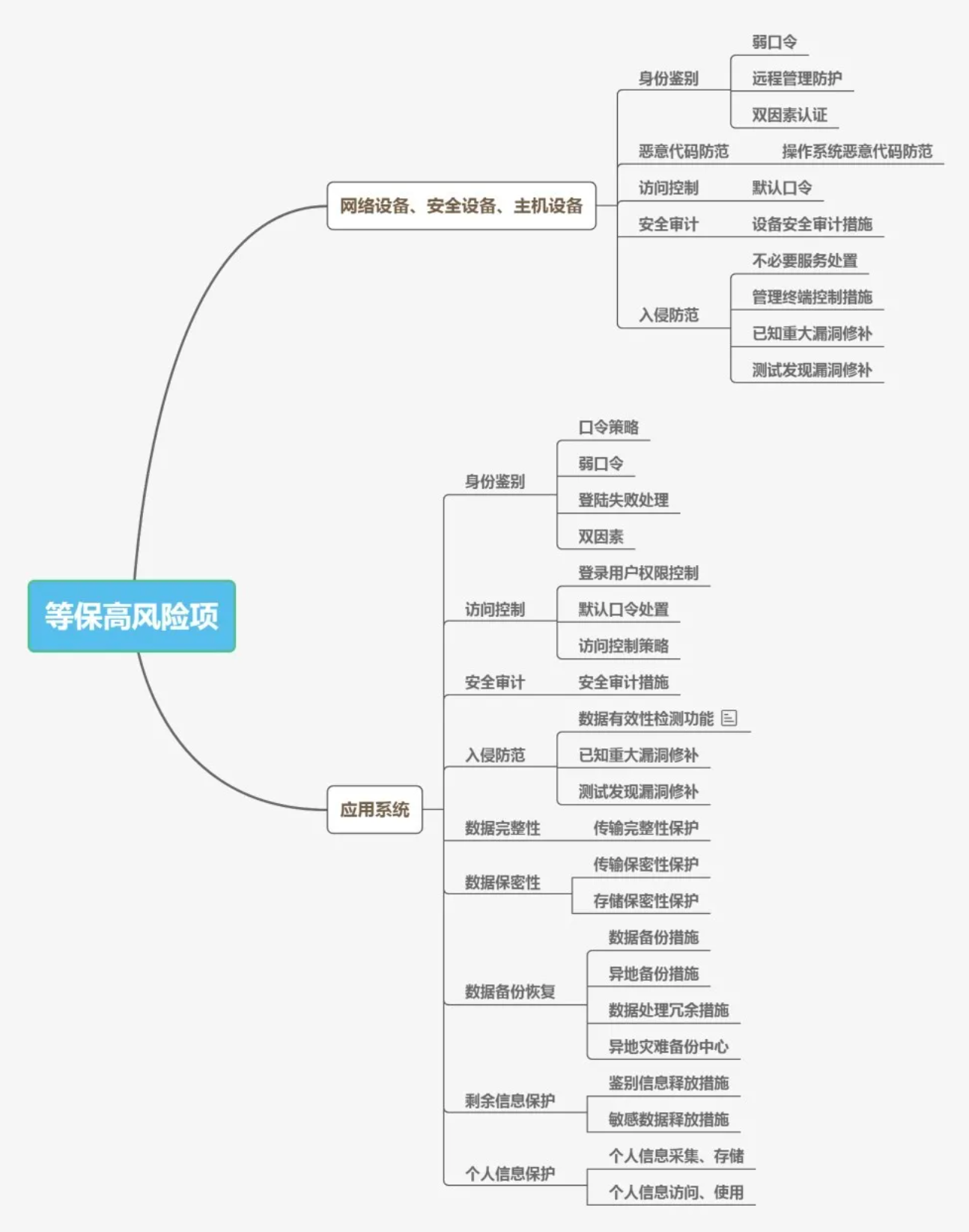

等保高风险项

等保2.0中提出了等保高危风险项,如果缺失高危风险项则会导致不合规。在测评中会遇到的常见问题如下:

1)身份鉴别:建议访问网站系统时强制跳转HTTPS安全协议,禁用HTTP协议。

2)安全审计:建议开启日志审计功能,对重要的用户行为和重要安全事件进行审计。

3)数据保密性:建议对重要数据采用经国家密码主管部门认可的密码技术,保证其在存储过程中数据的保密性。

4)数据备份恢复:建议对数据每天至少完全备份一次,保存半年以上,此外,还应定期对备份文件进行恢复测试,确保备份文件有效。

5)渗透测试高危问题

6)App移动端高危问题

7)漏洞扫描高危问题

在个人信息保护方面,可参考以下最新文档进行规范:

- GB/T 35273-2020 《信息安全技术 个人信息安全规范》

- 《网络安全标准实践指南——移动互联网应用程序(APP)系统权限申请使用指引》

等级保护的价值

业务赋能方面:等级保护已经成为教育行业合规性的“基石”,在业务层面对接时提供了一定程度的可信。

安全能力方面:等级保护不仅在管理制度上有明确要求,同时也在纵深防御体系上提出了明确的技术能力要求。

安全推动力方面:从合规层面更易于“自上而下”的推动信息安全工作,为企业信息安全建设助力。

写在最后

在本次分享中,李晨针对在线教育行业的特点和自身实践经验,重点讲解了相关企业在等级保护基本流程中需要特别注意的一些问题,例如在定级备案过程中,备案清单里需要重点填写的信息以及在测评中会遇到的常见等保高危风险项等,干货满满。

同时他强调,等级保护是信息安全能力的基础要求,并不是信息系统绝对安全的象征;等级保护是信息系统合规性的基本象征,并不是信息系统绝对合规的避风港。打铁还需自身硬,只有不断提升信息安全能力、不断完善和更新信息安全体系,才能在威胁频发的网络环境中快速响应,保护好重要资产不受到侵害。

————END————

热门文章

攻防对抗+溯源反制,创宇蜜罐实战分享实录(附PPT+直播回放)

在经历了侦察和武器准备后,攻击者便会开始尝试发动攻击。通过对目标业务系统进行攻击武器的投递、漏洞的利用以及程序安装,对防守方的基础服务端口尝试各种getshell利用。

赵威:互联网企业内容安全治理指南(附PPT)

随着互联网的不断发展,现在的人们都是“一机在手,天下尽在掌握”。手机上丰富的APP带领人们阅尽世间风采。在近两年,连续每年增长的APP数量却出现了下滑的趋势。从2017年-2019年APP在架数量走势可以看出自2018年开始,APP在架数量开始明显下降。

李晨:在线教育行业等级保护实践(附PPT)

等级保护的基本流程包括定级备案、进场测评、整改复测、获取报告。首先由信息安全专家进行定级,备案完成后进行进场测评,由第三方检测机构进行等级保护测评,并提出需整改的问题清单。

关注知道创宇云安全

获取安全动态